Moin zusammen, ich sitze mitten in meiner VLAN-Migration und suche mir seit Tagen einen Wolf - Foren, Reddit, nicht einmal ChatGPT konnten mir helfen. Ich habe die gängigen Firewall-Regeln, welche auf sämtlichen Websites, in den meisten Videos und auch hier im Forum vorgeschlagen werden, konfiguriert. Entweder habe ich aber einen Denkfehler (darüber wäre ich noch am glücklichsten 😉), oder meine Netzwerk-Anwendung verhält sich ein wenig komisch. Hier vorab ein paar Infos zu meinem Netzwerk:

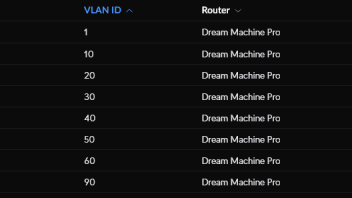

Netze:

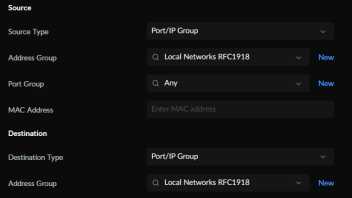

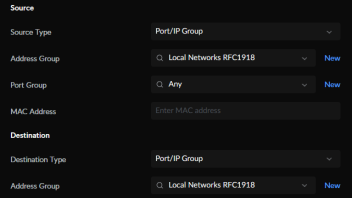

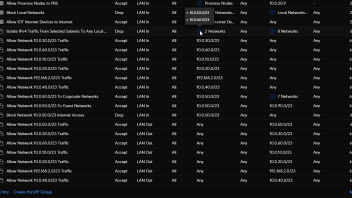

Firewall-Regeln:

"Allow" ganz oben in der Liste

"Block" als vorletzte "Before Predefined" Regel (darunter ist nur noch eine Regel, welche bestimmten IOT-Geräten den Internetzugriff gewährt)

Sonst gibt es KEINE weitere, von mir festgelegte Block-Regel, lediglich Allow-Regeln

In den jeweiligen Einstellungen der Netzwerke werden nur VLAN 50 und 60 vom Rest isoliert, 90 ist als Gast gesetzt. ACL-Richtlinien sind aktuell keine festgelegt.

Eigentliches Problem:

Ich kann in keinem der VLANs mit anderen Geräten im gleichen VLAN kommunizieren, solange die "Block Local Networks" Regel aktiv ist. Deaktiviere ich diese, läuft es - allerdings auch über die VLANs hinaus. So wie ich das aber gelesen und verstanden habe, sollte die Intra-VLAN-Kommunikation davon unberührt bleiben. Oder muss ich durch diese Regel nun für sämtliche Verbindungen, teils für In- und Outbound-Verbindungen von Geräten/Applikationen im selben VLAN eine Firewall-Regel erstellen? Hier nochmal die automatisch erstellten Regeln, vielleicht sieht jemand mit mehr Erfahrung ja dort einen Fehler:

Vielen Dank schon mal fürs Lesen!

Grüße