Hallo zusammen,

ich habe bei meinem ISP eine feste ipv4 Adresse sowie auch einen festen ipv6 Bereich (/48).

Mein Setup sieht wie folgt aus:

FritzBox 7490 -> UDM-SE -> Unifi APs -> Clients

Innerhalb der UDM-SE habe ich das Netzwerk in verschiedene VLANs aufgeteilt (LAN, Guest, IOT).

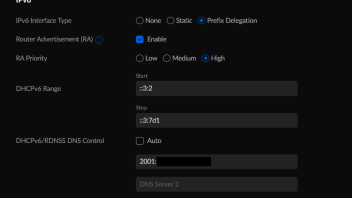

Die UDM-SE erhält selber auf eth0 eine /128 adresse.

An die Interfaces für meine VLANs werden /64 verteilt.

Soweit sieht das für mich richtig und gut aus. Firewall habe ich so angepasst, dass IPv6-ICMP durchgelassen wird. Daher kann ich sogar von extern die jeweiligen Adressen der VLANs auf der UDM-SE pingen.

Mein Problem ist aber nun, dass die angeschlossenen Clients (Windows, Android) keine IPv6 Adresse zugewiesen bekommen. Diese haben jeweils nur die eigenen Linklokalen Adresse.

Ich finde nur nichts in den Logs wo das Problem ist. Generell sind die Logs die ich gefunden habe nicht wirklich aufschlussreich.

Meine Fragen an euch:

- Wo finde ich auf der UDM Logs die mir weiterhelfen können?

- Habt ihr eine Idee, wo der Fehler in meiner Konfiguration liegt?

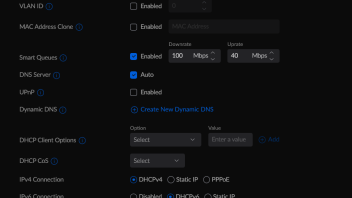

Hier noch ein Paar Screenshots meiner Konfiguration:

Danke für eure Hilfe!