Hab ich´s mir doch gedacht, dass hier nach Hause telefoniert wird...

Noch schnell zur IST-Situation:

neue Site, mit neuem Management-VLAN für die AP´s (momentan nur 1), noch keine Clients an den frisch konfigurierten WLANs (jeweils eigene VLANs) - also niegelnagelneu alles...

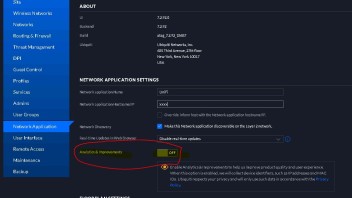

So richtig versteh ich´s dennoch grad nicht, hab entsprechend der Tips geschaut:

Und warum werden dennoch Daten versendet???

So, nochmal den Link https://community.ui.com/quest…c0-4d1d-a09c-5c75ee8e15dc gelesen...

Ich soll jetzt noch im Controller in den Konfigurationsdateien rumfriemeln?

Ich probiere es mal, melde mich später wieder...

Btw., wie sieht das bei euch aus? Lasst ihr eure Geräte nach Hause zu UI telefonieren?

Ich hab auf dem Controller folgendes getan:

# cd /var/lib/unifi/sites/default

# echo config.system_cfg.1=system.analytics.anonymous=disabled >>config.properties # diese Datei gabs noch nicht

# cp config.properties ../0xkq7zm8/ # und hier auch noch nicht

# reboot

Anschließend auf dem AP:

# reboot

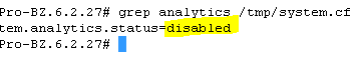

# grep analytics /tmp/system.cfg

system.analytics.status=disabled

d.h. diese Zeile fehlt:

system.analytics.anonymous=disabled

Das OpnSense-FW-Log blieb sauber, bis ich

ausführte.

Dann hatte ich diese tollen Einträge:

WLAN_0070_WLANMan 2022-08-18T19:28:10 10.18.70.1:44842 10.15.70.200:8080 tcp Unifi-Server

WLAN_0070_WLANMan 2022-08-18T19:28:08 10.18.70.1 8.8.8.8 icmp Default deny / state violation rule

WLAN_0070_WLANMan 2022-08-18T19:28:07 10.18.70.1 8.8.8.8 icmp Default deny / state violation rule

WLAN_0070_WLANMan 2022-08-18T19:28:07 10.18.70.1:39647 10.18.70.254:53 udp MyLAN DNS

WLAN_0070_WLANMan 2022-08-18T19:28:01 10.18.70.1:60538 44.236.42.104:443 tcp Default deny / state violation rule

WLAN_0070_WLANMan 2022-08-18T19:28:01 10.18.70.1:54714 54.148.216.64:443 tcp Default deny / state violation rule

WLAN_0070_WLANMan 2022-08-18T19:28:00 10.18.70.1:40740 54.187.52.87:443 tcp Default deny / state violation rule

WLAN_0070_WLANMan 2022-08-18T19:28:00 10.18.70.1:43016 44.232.106.230:443 tcp Default deny / state violation rule

WLAN_0070_WLANMan 2022-08-18T19:28:00 10.18.70.1:55770 44.226.12.244:443 tcp Default deny / state violation rule

WLAN_0070_WLANMan 2022-08-18T19:27:59 10.18.70.1:37388 44.231.32.99:443 tcp Default deny / state violation rule

WLAN_0070_WLANMan 2022-08-18T19:27:59 10.18.70.1:35592 54.71.69.218:443 tcp Default deny / state violation rule

WLAN_0070_WLANMan 2022-08-18T19:27:58 10.18.70.1:35592 54.71.69.218:443 tcp Default deny / state violation rule

WLAN_0070_WLANMan 2022-08-18T19:27:57 10.18.70.1:55792 44.238.94.82:443 tcp Default deny / state violation rule

WLAN_0070_WLANMan 2022-08-18T19:27:56 10.18.70.1:55792 44.238.94.82:443 tcp Default deny / state violation rule

WLAN_0070_WLANMan 2022-08-18T19:27:56 10.18.70.1:53112 10.18.70.254:53 udp MyLAN DNS

WLAN_0070_WLANMan 2022-08-18T19:27:55 10.18.70.1:50118 10.18.70.254:53 udp MyLAN DNS

WLAN_0070_WLANMan 2022-08-18T19:27:55 10.18.70.1:55232 10.18.70.254:53 udp MyLAN DNS

Alles anzeigen

Die ersten 3 Zeilen (also die untersten) sind okay - das ist die Abfrage.

Dann kommt wohl "Calling Home". Warum der AP jetzt auch noch nen icmp zum Google-DNS-Server macht ist auch fraglich.

Als letztes (oberste Zeile) will der AP noch was vom Controller - das ist wohl okay...

Kann jemand aufklären und/oder helfen?

Ich möchte nicht, dass alles mitgeloggt wird...!!!

Okay, ich hab ja zum Glück meine Opnsense!

------------------

Ergänzung nach gierig´s Tip in #10

# set-inform http://<addressofnewcontroller>:8080/inform # sicherheitshalber nochmal den Conroller mitgeben

# save # Sicherheitskopie (wohin weiß ich nicht)

# set-default # ??? mit anschließendem Neustart

# set-inform http://<addressofnewcontroller>:8080/inform # force provision - dann eben nochmal...

wenn jemand weiß, wie "force provision" besser geht (außer über web-UI) - bitte mitteilen!

------------------

Ich ziehe meine Ergänzung zurück! Das ist Mist...

Also bleibt nur "force provision" übers web-UI.

![]()

![]()

![]()

![]()